Csak a jéghegy csúcsát mutatta meg a napokban a The New York Times, amikor arról írt, az amerikaiak bedurvultak, és olyan rosszindulatú programokat telepítettek az orosz energia- és egyéb kulcsfontosságú hálózatokba, amelyek a megfelelő kód megadása esetén megbénítják az ellenfél kritikus infrastruktúráját. A „trójai falovak” bejuttatása ugyanis csak része a nagyhatalmak között már évek óta egyre keményebb eszközökkel dúló, szabályok nélküli kiberháborúnak.

Az országok működésének legalapvetőbb elemeit veszélyeztetik a már egyre inkább valósággá váló kiberháborús akciók. Miközben a hétköznapi tevékenységek is egyre inkább a digitális térben zajlanak – terjed például az elektronikus fizetés, sokasodnak a dolgok internetjén egymással és a számítógépes hálózatokkal állandó kapcsolatban lévő okoseszközök, a magán- és vállalati információknak is egyre nagyobb hányada kerül a számítógépes felhőbe – az egymásnak kárt okozni akaró felek mind szofisztikáltabb módszereket találnak ki arra, hogy behatoljanak ellenfeleik kritikus rendszereibe. A támadásoknak három fő fajtája van: az egyik célja a fizikai károkozás, a másik az érzékeny adatok megszerzésére irányul, míg a harmadik, egyre népszerűbbé váló módszerrel a megtámadott ország közvéleményét akarják befolyásolni, akár egy-egy politikus támogatottságának mesterséges felpumpálásával is.

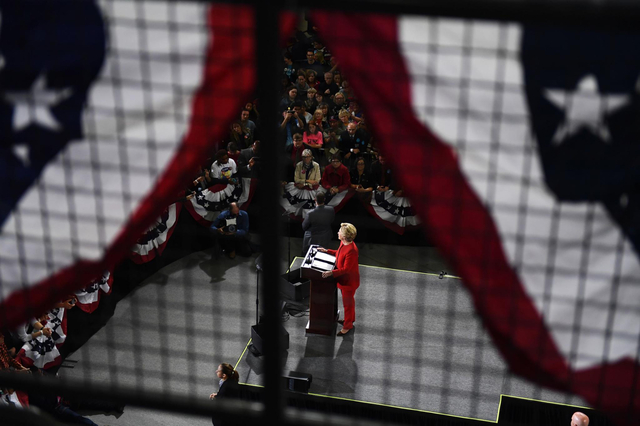

Utóbbira talán a 2016-os amerikai elnökválasztás lehet a legjobb példa, itt a közösségi oldalakon az oroszok érdekeinek megfelelően posztoló felhasználók Donald Trump elnököt támogatták. Közben – ugyancsak orosz hackerek – feltörték a demokrata párt szervereit és kiszivárogtatták a demokrata jelöltre, Hillary Clintonra rossz fényt vevő e-mailek tartalmát. Az orosz kísérletek a 2018-as félidős kongresszusi választásokon is folytatódtak, több demokratapárti jelöltet ért hackertámadás.

Háborús történelem

Az első kíberháborús akciót több mint egy évtizeddel ezelőtt, 2005 környékén hajtották végre: ez volt az iráni atomprogramot visszavető – az urándúsításhoz használt centrifugákat tönkre tévő – stuxnetes támadás. Itt vélhetően az amerikai és az izraeli titkosszolgálatok emberei juttattak be egy vírussal fertőzött pendrive-ot a Siemens gépet használó üzembe, s a Stuxnet gyakorlatilag széthajtotta a centrifugákat.

A Stuxnet után is több olyan számítógépes támadás történt, amelynek fizikai következményei is voltak: 2007-ben az oroszok Észtország kormányzati szervereit bénították meg egy túlterheléses támadással, miután Tallinn egy városszéli temetőbe száműzte az addig az észt főváros központjában álló szovjet katonai emlékművet. 2015-ben, majd egy évvel később pedig Ukrajna következett, itt az orosz támadók mesterségesen idéztek elő kiterjedt és sokáig tartó áramszünetet néhány alállomás „kilövésével”. Az ukránok azóta is arra panaszkodnak, hogy az orosz hackerek rendületlenül támadják az ukrán pénzintézeteket és egyéb hálózatokat, s valószínűnek tartják, hogy egy átfogó támadáshoz szükséges feltételek megteremtésén dolgoznak.

Az ukrajnai esetet vizsgáló szakértők szerint az ukrán kimaradást ugyanaz a csoport hajtotta végre, amely bejutott az USA elektromos hálózatába is, igaz, ott nem okozott áramkimaradást. 2017-ben pedig az egyik amerikai atomerőművet működtető vállalat rendszereibe hatoltak be orosz hackerek, a helyi források szerint viszont csak a kommunikációs részleg szervereit sikerült feltörnie a támadóknak. Az oroszok – legalábbis egy májusi brit közlemény szerint – folyamatosan támadják a szigetország és a többi NATO-tagállam energia- és egyéb rendszereit, a brit titkosszolgálat a napokban 16 másik tagállamot figyelmeztetett arra, miben mesterkednek a Moszkvával együttműködő hackerek.

Sokasodnak és súlyosbodnak

A kíberhadviseléssel foglalkozó statisztikák szerint egyre gyakoribbak az állami segédlettel végrehajtott akciók, s mind szélesebb a megtámadott célpontok köre is. Tavaly például a norvég kórházi információs rendszert érte szofisztikált adathalász-támadás éppen akkor, amikor a skandináv ország adott helyt a NATO Trident Juncture fedőnevű hadgyakorlatának.

Oroszország mellett Kína is aktív, s már egyre kevésbé igaz az, hogy az erősödő ázsiai hatalom csak a számítógépek memóriájában őrzött technikai újításokra hajt. Tavaly például az derült, ki, hogy az Afrikai Unió nevű szervezetnek szállított kínai számítógépes hálózat révén Peking hozzáfért a tömörülés titkos anyagaihoz.

Kína nem véletlenül támadta éppen az Afrikai Uniót: Peking erőteljes gazdasági nyomulásban van a földrészen, s aranyat érnek a megszerzett háttérinformációk. Ugyancsak a kínaiak voltak azok, akik azokat a brit szervereket törték fel tavaly, amelyeken a különféle katonai szállítók adatait tárolták. A kínai akciók bája, hogy Peking részben az amerikai NSA által kifejlesztett kémprogramokat és trójai falovakat veti be, s ezek már az előtt az ázsiaiak birtokában voltak, hogy 2016-ban azokat egy kiszivárogtató akció részeként nyilvánosságra hozták.

Bár úgy tűnik, mintha Észak-Korea minden tekintetben elmaradott ország lenne, az ottani hackerek sem restek. 2014-ben a Sonyt támadták meg sikeresen – Phenjannak nem tetszett az a film, amely egy Kim Dzsong Un elleni merénylettervről szólt – majd négy évvel később a Sony ellen használt rosszindulatú program „testvérével” támadták meg 17 ország infrastruktúra-, pénzügyi, egészségügyi és katonai hálózatait.

Az USA sem ül ölbe tett kézzel, a The New York Times cikkéből egyebek között az derült ki, hogy az USA már közel egy évtizede telepít különféle felderítő programokat az orosz rendszerekbe, s ezek feladata, hogy megtalálják a hálózatok leginkább sebezhető elemeit. Washington viszont tavaly taktikák változtatott, és növelte agresszivitását: olyan rosszindulatú programokat telepített, amelyek egy kódszó megadása után komoly károkat okoznának az oroszok polgári és katonai infrastruktúrájában. „Sokkal agresszívabbakká váltunk az utóbbi egy évben. Olyan dolgokat művelünk, amire néhány évvel ezelőtt még gondolni sem mertünk” – idézett egy titkosszolgálati illetékest a The New York Times.

Digitális apokalipszis

A szakértők szerint egyébként, ha végletesen eldurvulna a kiberháború, annak valóban beláthatatlan következményei lennének: megbénulna a közlekedés és a pénzügyi rendszer, leállnának a gyárak, megszűnne az áram- és vízszolgáltatás, akár zavargások is kitörhetnek. „Az amerikaiak tulajdonnevet képeznek a legnagyobb tragédiáikból, van Pearl Harborunk, és 9/11-ünk. Ha beütne a kiberháború, az nem a kiber Pearl nevet kapná, hanem kiérdemelne egy sajátot” – beszélt egy elemző a várható károkról. S mivel nincsenek szabályok, minden előfordulhat: meghackelhetnek például egy műtétet végző robotsebészt, vagy akár kiadhatnak egy olyan központi parancsot, amely nemzetbiztonsági veszélyre hivatkozva, azonnal földre rendelné az összes levegőben lévő polgári gépet, s ezzel hatalmas káoszt okozna a repülőterek környékén.

A helyzetet súlyosbítja, hogy a lehetséges célpontok többsége nehezen, vagy egyáltalán nem védhető: az egészségügyben vagy az energiatermelésben lévő számítógépes rendszerek jó része elavult, s azok modernizálásához milliárdokra lenne szükség. És az sem egyértelmű, hogy mi számít háborús cselekedetnek: a Sony elleni észak-koreai támadás például százmillió dolláros kárt okozott, ha ezt egy fizikai katonai akcióval érték volna el, alighanem válaszcsapás követte volna az akciót, míg így a cég kénytelen volt lenyelni a veszteséget.

Miközben talán nincs is olyan ország, amelyik ne igyekezne kémprogramokkal némi pluszinformációhoz jutni, akadnak, akik a leggyengébbeken kísérleteznek. Az utóbbi másfél évben például egy ismeretlen támadó háromszor is megbénította a Hollandiához tartozó, a légynek sem ártó Szent Márton-szigetek számtógépes szervereit. Eleinte a helyiek azt gondolták, valaki zsarolni akarja őket, ám most már beletörődtek, s a támadás után igyekeznek a lehető leggyorsabban helyreállítani rendszereiket.

Ajándékozz éves hvg360 előfizetést!

Ajándékozz éves hvg360 előfizetést!