Magyar érintettsége is van egy újfajta adathalász módszernek, ami az okostelefonok egyik hasznos funkcióján alapszik. Érdemes körültekintőnek lenni, ha nem szeretné átadni a banki adatait a csalóknak.

Progresszív webalkalmazás, avagy PWA – valószínűleg a legtöbbeknek nem mond sokat ez, pedig egy igen hasznos funkcióról van szó, ami az androidos és az iOS-es készülékekben egyaránt jelen van.

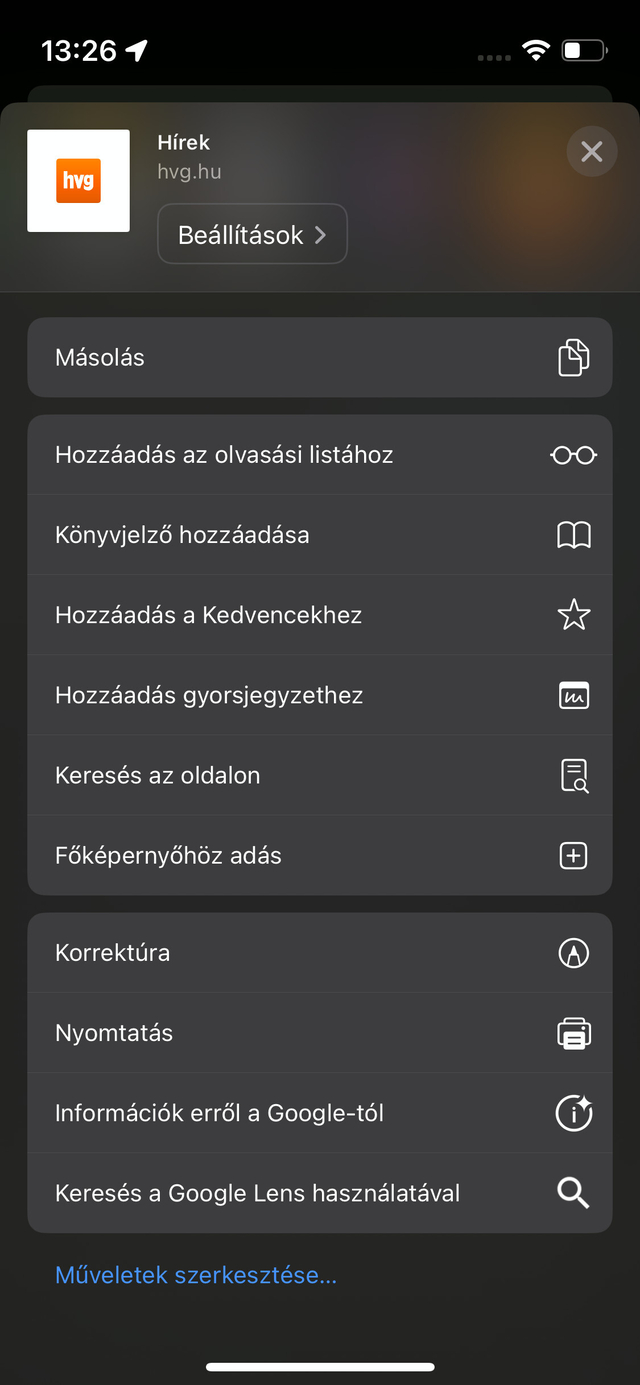

Ha egy weboldalnak, szolgáltatásnak nincs hivatalos mobilos alkalmazása, könnyedén kitűzheti a böngészőjéből a kezdőképernyőjére PWA-ként, és így nagyjából olyan funkcionalitást kap, mintha egy mobilapp lenne:

Az ilyen progresszív webalkalmazások rendkívül hasznosak lehetnek: a weboldalak értesítéseket küldhetnek önnek, de az eszköz hardveréhez is hozzáférnek, és a háttérben is tudnak szinkronizálni. Valahol félúton van ez a megoldás egy hivatalos mobilalkalmazás, valamint egy böngészőben megnyitott weboldal között.

A baj csak az, hogy a rosszindulatú felek is felfigyeltek az ebben rejlő lehetőségekre, és a magyar felhasználók is veszélyben vannak.

Az ESET kiberbiztonsági kutatóinak jelentése ugyanis rámutat: az ilyen PWA-k használata az adathalász kampányokban lehetővé teszi, hogy a támadók megkerüljék az alkalmazástelepítésekre vonatkozó korlátozásokat, elkerüljék a rosszindulatú tevékenység észlelését, és kockázatos jogosultságokat szerezzenek a készüléken – utóbbiban a felhasználó közreműködése sem szükséges, nem fog felugrani egy ablak, amiben engedélyt kér az app.

Az első ilyen támadást Lengyelországban figyelték meg 2023 júliusában, majd később Csehországban is felbukkant a módszer, míg jelenleg két, egymástól független kampány épül erre – egy Grúziában, egy pedig Magyarországon.

Hazánkban az OTP Bank ügyfeleit igyekeznek tőrbe csalni a rosszindulatú felek, változatos módszerekkel: automatizált hívásokkal, sms-ekkel, és csalárd Facebook-hirdetésekkel. Az első két esetben arról tájékoztatják – valótlanul – az ügyfeleket, hogy a banki alkalmazásuk elavult, és „biztonsági okokból” szükséges egy új telepítése. Ehhez készségesen el is küldenek egy hivatkozást; ezt megnyitva letöltődik a készülékre a PWA-app.

A facebookos terjesztési mód során a bank hivatalos arculati elemeit használják a megtévesztéshez, és korlátozott ideig elérhető ajánlatokkal igyekeznek rávenni az érintetteket egy bizonyos „kritikus alkalmazásfrissítésre”. Ha valaki kattint, egy hamis App Store- vagy Play Áruház-felületet fog látni, ahol a letöltés gombra kattintva települ a készülékre az a PWA, ami a hivatalos banki alkalmazásnak láttatja magát.

De nem az.

Mivel egy ilyen progresszív webalkalmazás a böngészőre épül, hozzáfér mindenhez, amihez mondjuk a Safari vagy a Chrome is: a kamerájához, a helyzetéhez, a mikrofonjához, és gyakorlatilag bármi máshoz is. A webappot megnyitva ráadásul egy fiktív bejelentkezési képernyő nyílik meg, ahol ha megadja a banki belépési adatait, azok rögtön a rosszindulatú felek kezében köthetnek ki.

Az ESET jelentését ismertető Bleeping Computer felkereste az Apple-t és a Google-t is, hogy terveznek-e szigorítani a PWA-k telepítésének szabályain, de egyelőre nem kaptak választ.

Fontos: soha, de tényleg, soha ne telepítsen alkalmazásokat ismeretlen forrásból, csak közvetlenül az App Store-t vagy a Play Áruházat megnyitva. Az OTP Bank egy külön oldalt is létrehozott a különböző csalási formák ismertetésére, ezt ide kattintva tudja áttekinteni.

Ha máskor is tudni szeretne hasonló dolgokról, lájkolja a HVG Tech rovatának Facebook-oldalát.

Ajándékozz éves hvg360 előfizetést!

Ajándékozz éves hvg360 előfizetést!