Az Intel két különböző megoldást is integrál a processzoraiba, így próbálván fokozni a gépen tárolt adatok biztonságát.

Bár számos kibertámadás ellen lehet megfelelő körültekintéssel, illetve az operációs rendszer és az antivírus szoftver folyamatos frissítésével védekezni, vannak olyan technikák, amelyek ellen még ez is kevésnek bizonyul. Ilyen például az a trükk, amely során a rosszindulatú kód egy futó alkalmazás utasításainak végrehajtási sorrendjén változat, majd így férkőzik hozzá a memória bizonyos részeihez. Az ilyen típusú támadások – például a Return Oriented Programming (ROP) és a Jump Oriented Programming (JOP) – ellen igyekszik újfajta védelmet nyújtani az Intel.

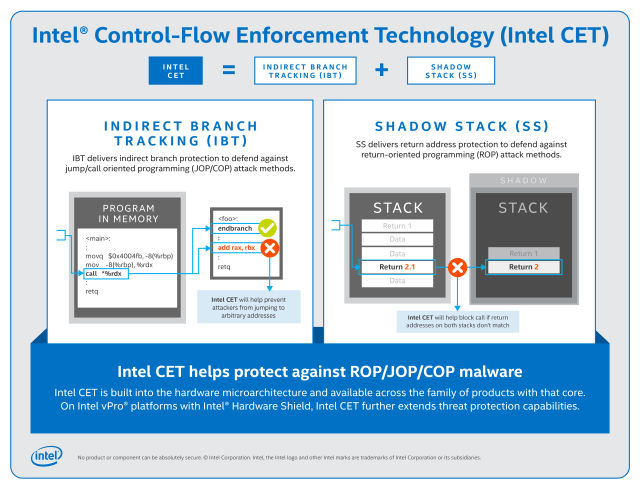

A frissen bemutatott Intel Control-Flow Enforcement Technology (Intel CET) névre keresztelt technológia egy hardveres megoldás, ami a hamarosan érkező, egyelőre csak Tiger Lake kódnévvel illetett mobilos processzorszéria tagjaiban debütál majd. A vállalat a Microsofttal közösen ígéri, megnehezíti a ROP vagy JOP technikát alkalmazó hackerek dolgát.

A fejlesztők kétféle védelmi mechanizmust vetnek be: az indirekt ágazáskövetést (IBT) és az úgynevezett shadow stack-et. Ezekről felhasználói szinten annyit érdemes tudni, hogy a már említett JOP és ROP támadások ellen nyújtanak védelmet. Mivel a két megoldást a processzorba fizikailag is beépítették, az Intel szerint sokkal hatékonyabban tudnak védekezni a rosszindulatú kódok ellen, mintha csak szoftver védené a gépet.

A mobilos környezetben debütáló megoldás idővel szervereken és asztali számítógépeken is elérhető lesz – az Intel és a Microsoft már dolgoznak rajta, hogy a Windows 10-et futtató gépeket is ilyen védelemmel láthassák el. A redmondi cég az Intel CET technológiát Hardware-enforced Stack Protection néven illeti, és a Windows 10 Insider program tagjai már bele is kóstolhatnak a működésébe.

Ha máskor is tudni szeretne hasonló dolgokról, lájkolja a HVG Tech rovatának Facebook-oldalát.

Ajándékozz éves hvg360 előfizetést!

Ajándékozz éves hvg360 előfizetést!