Úgy tűnik, remek eszköz lehet a hackerek kezében az ultrahang. Legutóbb arra derült fény, hogy a hangasszisztenssel vezérelt eszközök felett vehetik át az irányítást az ultrahangot bevetve.

Új módszert fedeztek fel amerikai és kínai kutatók, amellyel a hangvezérelt eszközök támadhatók – hívta fel a figyelmet a The Hacker News. Szilárd anyagokon keresztül terjesztett, emberi füllel nem hallható ultrahanggal lehet kapcsolatba lépni az említett készülékekkel a felhasználók tudta nélkül.

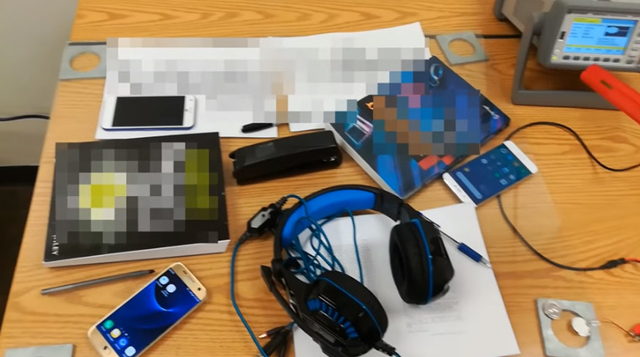

A SurfingAttack elnevezésű támadás során kihasználják a szilárd anyagok, például az asztal akusztikus átviteli jellemzőit, és akár többféle interakciót is létrehozhatnak a támadó és az eszköz között, még ha azok nagyobb távolságra is vannak egymástól. A támadó – demonstrálták a Michigani Állami Egyetem, a St. Louis-i Washington Egyetem, a Kínai Tudományos Akadémia és a Nebraska-Lincoin Egyetem szakemberei – a hangasszisztens segítségével elérheti a kiszemelt eszközöket, megszerezheti a kétlépcsős hitelesítési kódokat, és akár hamis hívásokat is kezdeményezhet.

A támadás az ilyesfajta eszközök többségében megtalálható, úgynevezett MEMS mikrofonok jellemzőit használja ki. Ennek a mikrofonnak a membránja alakítja elektronikus jelekké a hangparancsokat. A kutatók irányított ultrahanggal olyan alacsonyra állították az eszköz hangerejét, hogy a válaszüzenetet a felhasználó nem hallhatta. Megfelelő beállításokat elvégezve nemcsak a hangsegédet tudták aktiválni (pl. a Hey Siri felszólítással), hanem támadási parancsokat is kiadhattak.

A SurfingAttack támadást többféle, hangasszisztenst tartalmazó eszközzel is tesztelték (pl. Google Pixel, Apple iPhone, Samsung Galaxy S9 és Xiaomi Mi 8), és valamennyit támadhatónak találták, függetlenül a különböző anyagú asztali felületektől és a telefon-beállításoktól. Jó hír viszont, hogy az Amazon és a Google intelligens hangszóróit – az Amazon Echót és a Google Home-ot – nem tudták ilyen módon kompromittálni.

Ha máskor is tudni szeretne hasonló dolgokról, lájkolja a HVG Tech rovatának Facebook-oldalát.

Ajándékozz éves hvg360 előfizetést!

Ajándékozz éves hvg360 előfizetést!