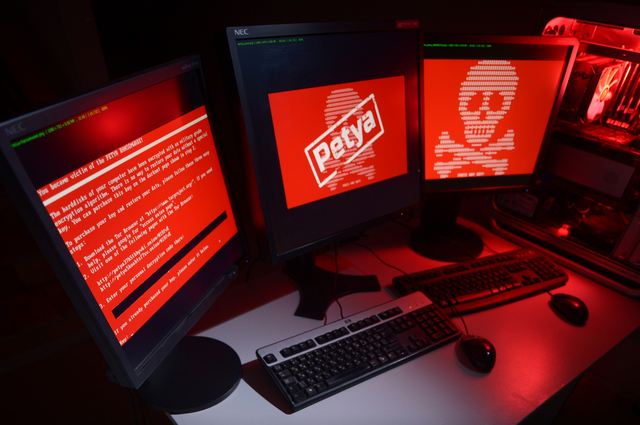

A G Data kibervédelmi szakemberei több mint 4,9 milliónyi kártevőmintát azonosítottak 2019-ben. A bűnözők a legtöbb esetben jelszavainkat és bizalmas adatainkat szeretnék megszerezni, hogy pénzért továbbadják azokat. A toplista élén viszont egy merevlemezeket titkosító zsarolóvírus áll.

Tavaly a G Data naponta 13,5 ezer új változatát fedezte fel az ismert kártevőcsaládoknak. A legaktívabb ezek közül a GrandCrab zsarolóvírus volt, ennek naponta több mint 1100, összesen pedig 408 ezer variánsát azonosították a szakemberek. Ráadásul a kártevő annak ellenére terjedt tovább, hogy a fejlesztői már nem aktívak, ez pedig egyben azt is jelenti, hogy

fertőzés esetén hiába fizetünk, nem fogunk működő kulcsot kapni adataink visszanyeréséhez.

A második helyezett a toplistán az njRAT kártevő 208 ezer variánssal, a harmadik pedig a BlackShades 190 ezer változattal. Mindkettő a távoli elérést biztosító trójai kártevők családjába tartozik, melyeket a bűnözők arra használnak, hogy bejussanak a rendszerbe, ahol átveszik a számítógép ellenőrzését.

[Windows 10 van a gépén? Akkor talán jobb, ha nem telepít rá külsős vírusirtót]

A legismertebb kártevőcsalád, az Emotet ezalatt csupán a hatodik a toplistában, 70 800 különböző változattal. Ez egyébként jelentős növekedés az előző évhez képest, akkor még csupán 28 ezer változatot fedeztek fel – emlékeztet közleményében a G Data. A kiberbiztonsági cég szerint a korábban banki trójaiként működő kártevő tavaly év végén került újra a középpontba, Németországban rengeteg közigazgatási intézmény, egyetem és kórház esett áldozatul. A támadások kiindulópontját jelentő e-mailek egyre hihetőbbek, mivel személyre szabottak, a címzett nyelvén, helyes nyelvtannal vannak megírva. Így még a szakavatott szemek is nehezen szúrják ki, hogy adathalászatról van szó, és sok felhasználó kattint a fertőzött csatolmányok elindítására.

A tíz legaktívabb kártevőcsaládból öt trójai (Remote Acces Trojan, RAT). Az ilyen kártevőket a bűnözők arra használják, hogy távolról ellenőrizzék és irányítsák a megfertőzött gépeket, így ellophatják a jelszavakat, hozzáférhetnek a bizalmas adatokhoz, vagy akár titkosíthatják a merevlemez tartalmát. Mellettük a Tinba és a Shifu banki trójaiak is aktívak, ezek a böngészőkbe épülve próbálják meg kiolvasni az internetbankokhoz tartozó adatokat és a hitelkártyaszámokat.

A toplistán szereplő kártevők nagy része több éve jelen van a számítástechnika világában. A SakulaRAT és Tinba kártevőket először nyolc éve, 2012-ben fedezték fel, a Nanocore 2013-ban, az njRAT 2014-ben, a GrandCrab pedig 2018-ban jelent meg. Ez jelzi, hogy teljesen új kártevőket a bűnözők ritkábban fejlesztenek ki, mivel ez részükről is nagy munkát igényel. Ehelyett a meglévő károkozókat csomagolják újra és újra különböző módokon, majd nagy mennyiségű variánssal próbálnak meg minél több számítógépet megfertőzni. Mivel így a kártevők mellett a különböző csomagolási technikákat is fel kell ismerni, ez a védekezésben is új módszereket igényel.

[Ha Windows 7 van a gépén, ennek nagyon örülni fog: sokáig lesznek még működő vírusirtók]

A G Data szerint a megoldást a mesterséges intelligenciával felturbózott vírusvédelmi szoftverek alkalmazása jelentheti, melyek több tucat különböző jellemző, például a fájl mérete, vagy annak eredeti programozási környezete alapján fülelik le a különböző álcázási technikákat, amelyeket a bűnözők az egyes variánsok előállításához használnak. Ez a megközelítés jobb felismerési arányokat eredményezhet a jelenlegi környezetben, mert az egyes variánsok elkészítésére használt álcázási technikák jól tipizálhatók.

Ha máskor is tudni szeretne hasonló dolgokról, lájkolja a HVG Tech rovatának Facebook-oldalát.

Ajándékozz éves hvg360 előfizetést!

Ajándékozz éves hvg360 előfizetést!